Table of Contents

Konto häkkimiseks on palju võimalusi. Üks neist on paroolide murdmine – see hõlmab erinevate arvutus- ja muude meetodite kasutamist, et murda läbi parooli autentimise etapp. Tänapäeval võib leida isegi spetsiaalseid paroolide kräkkimise vahendeid, mida ei pea kasutama ainult haigetel eesmärkidel.

Selleks, et vältida paroolide kräkkimise ohvriks langemist, võite kasutada ka paroolide haldamise ja genereerimise vahendeid. Need krüpteerivad teie paroole murdumatute šifreeringutega ja aitavad luua praktiliselt murdumatuid paroole rahakotisõbraliku hinnaga.

Selles artiklis arutame aga 8 paroolide kräkkimise tehnikat. Loe edasi, et teada saada, mis on paroolide kräkkimine ja kuidas seda tehakse.

Mis on paroolide kräkkimine?

Paroolide kräkkimine tähendab paroolide taastamist arvutist või arvuti poolt edastatavatest andmetest. See ei pea olema keerukas meetod. Paroolide murdmine on ka brute-force rünnak, mille puhul kontrollitakse kõiki võimalikke kombinatsioone.

Kuidas avada YouTube’i blokeering ja vaadata videoid

Kui parool on salvestatud lihtkirjana, annab andmebaasi häkkimine ründajale kogu kontoteabe. Praegu salvestatakse enamik paroole siiski võtme tuletamise funktsiooni (KDF) abil. See võtab parooli ja läbib selle ühesuunalise krüpteerimise, luues nn “hashi”. Server salvestab salasõna hash-versiooni.

GPU või botneti kasutamisel on lihtne proovida erinevaid šifreeritud paroole suure kiirusega. Seepärast kasutatakse enamikus paroolide hash-funktsioonides võtme venitamise algoritme, mis suurendavad ressursse (ja seega ka aega), mida on vaja brute-force-rünnakuks.

Mõned paroolide murdmise meetodid muutuvad oluliselt keerulisemaks, kui teie parool kasutab soolamist või võtmete venitamist. Kahjuks on endiselt mõned teenused, mis salvestavad oma serverites krüpteerimata või nõrgalt krüpteeritud paroole.

- Kasutage vähemalt 8 sümbolist koosnevaid pikki paroolikombinatsioone

- Sisaldab suuri ja väikseid tähti, numbreid ja sümboleid.

- Vältige paroolide korduvkasutamist

- Hankige turvaline paroolihaldur tugevate paroolide loomiseks

Top-8 häkkerite poolt kasutatavat paroolide murdmise tehnikat

Loomulikult soovivad häkkerid kasutada paroolide murdmiseks kõige lihtsamat võimalikku meetodit. Enamasti on selleks meetodiks andmepüük, mida kirjeldatakse üksikasjalikult allpool. Kuna inimene on iga turvasüsteemi nõrgim lüli, on tema sihikule võtmine parim valik. Kui see ei õnnestu, on palju muid paroolide murdmise meetodeid, mida proovida.

Kuigi paroolid on väga populaarne kontode turvavahend, ei ole need tingimata kõige turvalisemad. See kehtib eriti juhul, kui kasutaja loob nõrga salasõna, kasutab seda uuesti ja salvestab selle selgetekstilise koopia kusagil veebis. Seetõttu muudab enamik allpool toodud kräkkimismeetodeid kasutuks, kui kasutate paroolihaldurit, biomeetrilisi andmeid (millel on samuti omad miinused) või lisate teise faktori.

Tüüpiline paroolide murdmise rünnak näeb välja selline:

- Hangi paroolide hashid

- Valmistage ette valitud krakkimisvahendi hashid

- Valige lõhkumise metoodika

- Käivita pragunemisvahend

- Tulemuste hindamine

- Vajaduse korral kohandage rünnakut

- Edasi sammu 2 juurde

Nüüd räägime kõige populaarsematest paroolide murdmise tehnikatest. Paljudel juhtudel kombineeritakse neid suurema efekti saavutamiseks.

1. Phishing

Phishing on kõige populaarsem meetod, mis hõlmab kasutaja meelitamist, et ta klõpsaks pahavara sisaldavale e-kirja manusele või lingile. Selle meetodid hõlmavad tavaliselt mõne olulise ja ametliku välimusega e-kirja saatmist, mis hoiatab tegutsema enne, kui on liiga hilja. Lõpuks installeeritakse automaatselt parooli ekstraheeriv tarkvara või sisestab kasutaja oma kontoandmed näilisele veebisaidile.

On olemas eri tüüpi andmepüügiviise, mis on kohandatud konkreetsele olukorrale, seega vaatleme mõningaid levinumaid:

- Spear phishing on suunatud konkreetsele isikule ja üritab enne rünnakut koguda võimalikult palju isikuandmeid.

- Whaling on suunatud tippjuhtidele ja kasutab ettevõttele omast sisu, milleks võib olla kliendi kaebus või aktsionäri kiri.

- Voice phishing hõlmab võltsitud sõnumit pangast või mõnest muust asutusest, milles palutakse kasutajal helistada abitelefonile ja sisestada oma kontoandmed.

2. Pahavara

Nagu olete näinud, on pahavara sageli ka osa andmepüügi tehnikast. Siiski võib see toimida ka ilma “sotsiaalse inseneri” tegurita, kui kasutaja on piisavalt naiivne (tavaliselt on ta seda). Kaks kõige levinumat pahavara tüüpi paroolide varastamiseks on keyloggerid ja ekraani skreeperid. Nagu nende nimed viitavad, saadab esimene kõik teie klahvivajutused häkkerile ja teine laeb ekraanipilte üles.

Ka muud tüüpi pahavara võib kasutada paroolide varastamiseks. Tagaukse-trooja võib anda täieliku juurdepääsu kasutaja arvutile ja see võib juhtuda isegi nn halli tarkvara installimisel. Need programmid, mida tuntakse ka kui potentsiaalselt soovimatuid rakendusi, installivad end tavaliselt pärast vale “Download” nupu vajutamist mõnel veebisaidil. Kuigi enamik neist kuvab reklaame või müüb teie veebikasutusandmeid, võivad mõned neist paigaldada palju ohtlikumat tarkvara.

3. Sotsiaalne insenerlus

See paroolide murdmise tehnika põhineb kergeusklikkusel ja võib kasutada või mitte kasutada keerukat tarkvara või riistvara – andmepüük on üks sotsiaalse inseneri skeemi liike.

Tehnoloogia on muutnud sotsiaaltehnoloogiat revolutsiooniliselt. 2019. aastal kasutasid häkkerid tehisintellekti ja hääletehnoloogiat, et kehastuda ettevõtte omanikuks ja petta tegevjuhti 243 000 dollari ülekandmiseks. See rünnak näitas, et hääle võltsimine ei ole enam tulevik ja videoimitatsioon muutub tavaliseks varem, kui te arvate.

Tavaliselt võtab ründaja ohvriga ühendust mõne asutuse esindajana maskeerituna, püüdes saada võimalikult palju isiklikku teavet. Samuti on võimalus, et pannes end panga või Google’i esindajaks, võib ta saada parooli või krediitkaardi andmed kohe kätte. Erinevalt teistest tehnikatest võib sotsiaalne insenerlus toimuda ka offline, helistades ohvrile või isegi isiklikult kohtudes temaga.

4. Brute force rünnak

Kui kõik muu ebaõnnestub, on paroolide murdmisel viimase abinõuna kasutada toorest jõurünnakut. See hõlmab põhimõtteliselt kõigi võimalike kombinatsioonide proovimist, kuni tabate jackpot’i. Paroolide murdmise tööriistad võimaldavad aga rünnakut muuta ja vähendada oluliselt aega, mis kulub kõigi variantide kontrollimiseks. Kasutaja ja tema harjumused on siin jälle nõrgad lülid.

Kui ründaja suutis salasõna jõuga läbi suruda, eeldab ta, et parool on korduvkasutatav ja proovib sama kombinatsiooni sisselogimisandmeid teistes veebiteenustes. Seda tuntakse nime all credential stuffing ja see on andmemurdmiste ajastul väga populaarne.

5. Sõnastikurünnak

Sõnastikurünnak on toorest jõurünnakutüüp ja seda kasutatakse sageli koos teiste toorest jõurünnakutüüpidega. See kontrollib automaatselt, kas parool ei ole mõni sageli kasutatav fraas nagu “iloveyou”, vaadates sõnaraamatut. Ründaja võib lisada ka teiste lekkinud kontode paroole. Sellise stsenaariumi korral suureneb sõnastikurünnaku õnnestumise tõenäosus oluliselt.

Kui kasutajad valiksid tugevad paroolid, mis ei sisaldaks ainult ühte sõna, siis taanduksid sellised rünnakud kiiresti lihtsaks brute force’i rünnakuks. Juhul, kui kasutate paroolihaldurit, siis on juhusliku sümbolite kogumi genereerimine parim valik. Ja kui te seda ei kasuta, on ka vähemalt viiest sõnast koosnev pikk fraas suurepärane. Lihtsalt ärge unustage seda iga konto puhul uuesti kasutada.

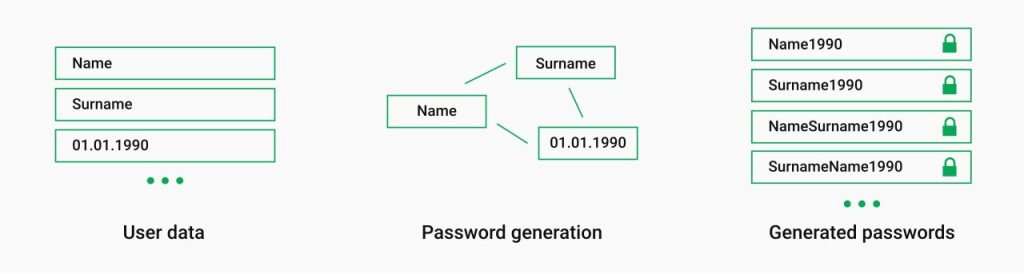

6. Spidering

Spidering on täiendav paroolide murdmise tehnika, mis aitab eespool nimetatud toore jõu ja sõnastikurünnakute puhul. See hõlmab teabe kogumist ohvri, tavaliselt ettevõtte kohta, eeldades, et see kasutab osa sellest teabest paroolide loomiseks. Eesmärk on luua sõnade nimekiri, mis aitaks salasõna kiiremini ära arvata.

Pärast ettevõtte veebilehe, sotsiaalmeedia ja muude allikate kontrollimist võib tulla välja midagi sellist:

- Asutaja nimi – Mark Zuckerberg

- Asutaja sünniaeg – 1984 05 14

- Asutaja õde – Randi

- Asutaja teine õde – Donna

- Ettevõtte nimi – Facebook

- Peakorter – Menlo Park

- Ettevõtte missioon – Anda inimestele jõudu kogukonna loomiseks ja maailma lähendamiseks.

Nüüd peate selle vaid üles laadima korralikku paroolide krakkimise tööriista ja saama kasu.

7. Arvamine

Kuigi arvamine ei ole kaugeltki kõige populaarsem paroolide murdmise tehnika, on see seotud eespool kirjeldatud äriotstarbelise luuramisega. Mõnikord ei pea ründaja isegi teavet ohvri kohta koguma, sest mõne kõige populaarsema paroolilause proovimisest piisab. Kui mäletate, et kasutate ühte või mitut allpool toodud nimekirjas olevatest haletsusväärsetest paroolidest, soovitame neid kohe kindlasti muuta.

Mõned kõige levinumad paroolid maailmas:

- 123456

- 123456789

- qwerty

- parool

- 12345

- qwerty123

- 1q2w3e

- 12345678

- 111111

- 1234567890

Kuigi lihtsaid või vaikimisi paroole nagu “password”, “qwerty” või “123456” kasutavate inimeste arv väheneb, armastavad paljud endiselt lihtsaid ja meeldejäävaid fraase. Need sisaldavad sageli lemmikloomade, armastajate, lemmikloomaarmastajate, endiste lemmikloomade nimesid või midagi, mis on seotud tegeliku teenusega, näiteks selle nimi (väikse suurusega).

8. Vikerkaarelaua rünnak

Nagu eespool mainitud, on üks esimesi asju, mida paroolide murdmisel tuleb teha, on parooli saamine hashi kujul. Seejärel loote tabeli tavalistest paroolidest ja nende hashitud versioonidest ning kontrollige, kas see, mida soovite murda, vastab mõnele kirjele. Kogenud häkkeritel on tavaliselt olemas vikerkaartabel, mis hõlmab ka lekkinud ja varem murtud paroole, mis muudab selle tõhusamaks.

Kõige sagedamini on vikerkaarelistes tabelites kõik võimalikud paroolid, mis muudavad need äärmiselt suureks, võttes kokku sadu gigabaite. Teisest küljest muudavad need tegeliku rünnaku kiiremaks, sest enamik andmeid on juba olemas ja neid on vaja ainult võrrelda sihitud hash-passõnaga. Õnneks saab enamik kasutajaid end selliste rünnakute eest kaitsta suurte soolade ja võtmete venitamise abil, eriti kui nad kasutavad mõlemat.

Kui sool on piisavalt suur, näiteks 128-bitine, siis on kahe sama parooliga kasutajal unikaalsed hashid. See tähendab, et kõikide soolade tabelite genereerimine võtab astronoomiliselt palju aega. Mis puutub võtme venitamisse, siis see suurendab hashimise aega ja piirab katsete arvu, mida ründaja saab antud aja jooksul teha.

Salasõnade kräkkimise tööriistad

Ilma korralike tööriistadeta ei alustata paroolide murdmist. Kui peate arvama miljardite kombinatsioonide hulgast, on mõningane arvutuslik abi enam kui teretulnud. Nagu alati, on igal tööriistal omad plussid ja miinused.

Siin on nimekiri kõige populaarsematest paroolide kräkkimise tööriistadest, mis ei ole konkreetses järjekorras.

1. John the Ripper

John the Ripper on paljude populaarsete paroolide kräkkimistööriistade nimekirjades mainitud tasuta, avatud lähtekoodiga, käsupõhine rakendus. See on saadaval Linuxile ja macOSile, samas kui Windowsi ja Androidi kasutajad saavad Hash Suite’i, mille on välja töötanud üks toetaja.

John the Ripper toetab tohutut nimekirja erinevatest šifri- ja hash-tüüpidest. Mõned neist on järgmised:

- Unixi, macOSi ja Windowsi kasutajate paroolid

- Veebirakendused

- Andmebaasiserverid

- Võrguliikluse salvestamine

- Krüpteeritud privaatvõtmed

- Kettad ja failisüsteemid

- Arhiiv

- Dokumendid

On olemas ka Pro-versioon lisafunktsioonide ja toetatud operatsioonisüsteemidele mõeldud originaalpakettidega. Paroolide murdmisel kasutatavad sõnaloendid on müügil, kuid saadaval on ka tasuta võimalusi.

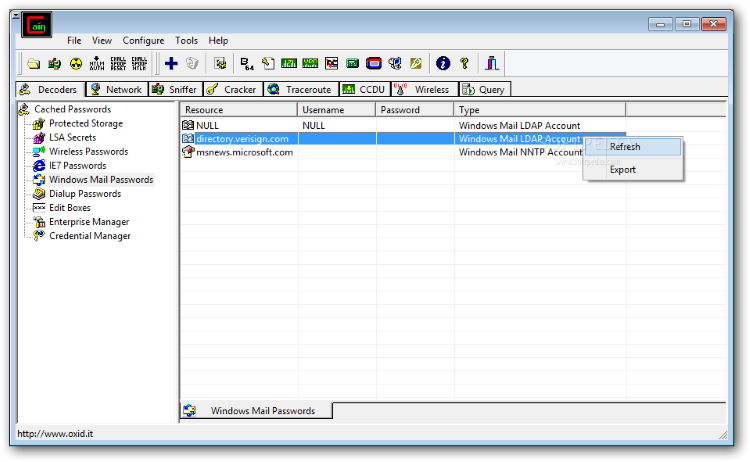

2. Kain ja Aabel

Ametlikust allikast peaaegu 2 miljonit korda alla laetud Cain & Abel on veel üks populaarne tööriist paroolide murdmiseks. Kuid erinevalt John the Ripperist kasutab see graafilist kasutajaliidest, mis muudab selle koheselt kasutajasõbralikumaks. See ja asjaolu, et ta on saadaval ainult Windowsis, teeb Cain & Abelist amatööride, ehk siis skriptikakkujate jaoks sobivaima tööriista.

See on mitmeotstarbeline tööriist, mis suudab täita mitmeid erinevaid funktsioone. Cain & Abel võib toimida pakettide analüsaatorina, salvestada VoIP-i, analüüsida marsruudiprotokolle või otsida traadita võrke ja leida nende MAC-aadresse. Kui teil on juba olemas hash, pakub see tööriist sõnastiku või brute force rünnaku võimalust. Cain & Abel suudab kuvada ka salasõnu, mis on peidus tärnide all.

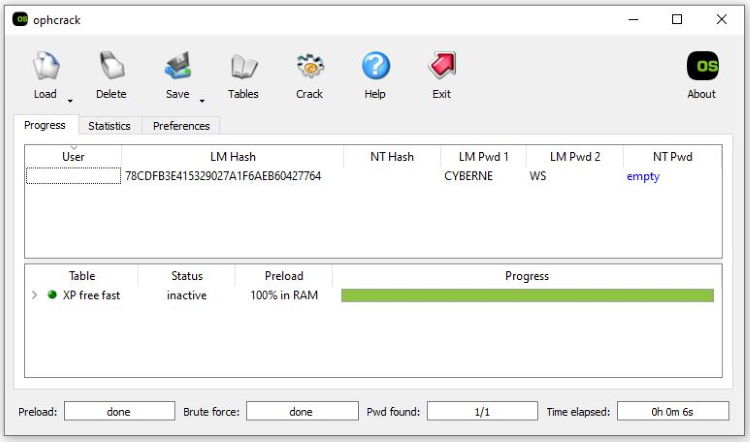

3. Ophcrack

Ophcrack on tasuta ja avatud lähtekoodiga paroolide kräkkimise tööriist, mis on spetsialiseerunud vikerkaarelistele rünnakutele. Täpsemalt öeldes kräkib ta LM ja NTLM hashe’id, kusjuures esimene on suunatud Windows XP ja varasemate operatsioonisüsteemide puhul ning teine seostub Windows Vista ja 7-ga. NTLM on teatud määral kättesaadav ka Linuxis ja freeBSDs. Mõlemad hash-tüübid on ebaturvalised – NTLM-i hashi on võimalik murda kiire arvutiga vähem kui 3 tunniga.

Nagu näete ülaltoodud ekraanipildil, kulus Ophcrackil vaid kuus sekundit 8 sümboliga parooli murdmiseks, kasutades vikerkaartabelit, mis sisaldab tähti, numbreid ja suurtähed. See on isegi rohkem muutujaid, kui tavapärastel paroolidel tavaliselt on.

See tööriist on varustatud tasuta Windows XP/Vista/7 vikerkaartabelitega ja lihtsate paroolide jaoks mõeldud toore jõu rünnaku funktsiooniga. Ophcrack on saadaval Windowsis, macOSis ja Linuxis.

4. THC Hydra

THC Hydra tugevaim külg ei ole mitte võimalik peade arv, mida ta suudab kasvatada, vaid see, kui palju protokolle ta toetab, mis näib samuti kasvavat! See on avatud lähtekoodiga võrgu sisselogimise paroolide murdmise tööriist, mis töötab Cisco AAA, FTP, HTTP-Proxy, IMAP, MySQL, Oracle SID, SMTP, SOCKS5, SSH ja Telnetiga, kui nimetada vaid mõned.

THC Hüdraga saadaval olevad meetodid hõlmavad toorest jõudu ja sõnastikurünnakuid, kasutades samas ka teiste tööriistade poolt genereeritud sõnaloendeid. See paroolide kräkker on tuntud oma kiiruse poolest tänu mitmikeerulistele kombinatsioonitestidele. See võib isegi kontrollida erinevaid protokolle samaaegselt. THC Hydra on saadaval Windowsis, macOSis ja Linuxis.

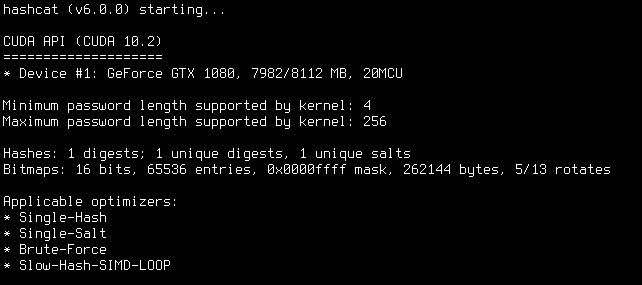

5. Hashcat

Hashcat on maailma kiireim paroolide kräkker, mis on tasuta avatud lähtekoodiga tööriist, mis on saadaval Windowsis, macOSis ja Linuxis. See pakub mitmeid tehnikaid, alates lihtsast brute force’i rünnakust kuni hübriidse maskeerimiseni koos sõnalistikuga.

Hashcat võib kasutada nii teie protsessorit kui ka GPU-d, isegi korraga. See muudab mitme hashi üheaegse krakkimise palju kiiremaks. Kuid mis teeb selle tööriista tõeliselt universaalseks, on toetatud hash-tüüpide arv. Hashcat suudab dešifreerida MD5, SHA3-512, ChaCha20, PBKDF2, Kerberos 5, 1Password, LastPass, KeePass ja palju muud. Tegelikult toetab see üle 300 hash-tüübi.

Kuid enne kui saate alustada kräkkimist, peate kõigepealt saama salasõna hashi. Siin on mõned kõige populaarsemad tööriistad hashi saamiseks:

- Mimikatz. Mimikatz on tuntud kui paroolide auditeerimise ja taastamise rakendus, kuid seda saab kasutada ka pahatahtliku hashi väljaselgitamiseks. Tegelikult võib see sama hästi välja võtta ka lihtkirjas paroole või PIN-koode.

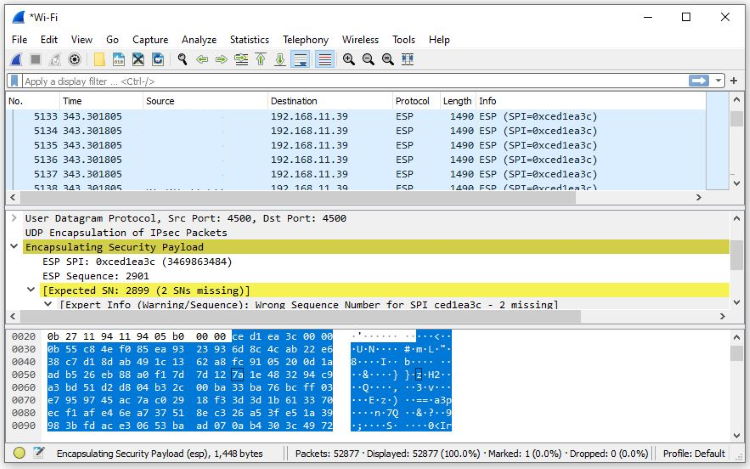

- Wireshark. Wireshark võimaldab teil teha pakettide nuhkimist. See on auhinnatud pakettanalüsaator, mida kasutavad mitte ainult häkkerid, vaid ka äri- ja valitsusasutused.

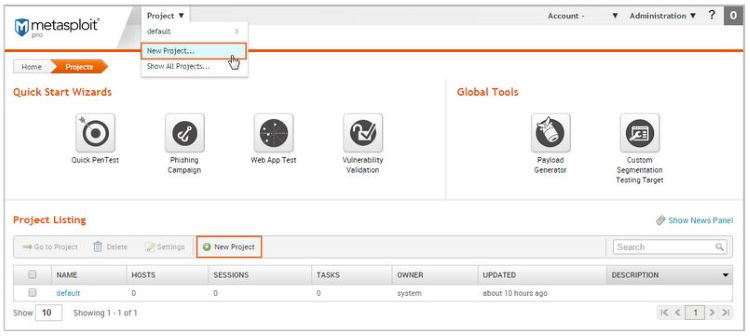

- Metasploit. See on populaarne sissetungitestimise raamistik. Metasploit on mõeldud turvaspetsialistidele, kuid häkkerid saavad seda kasutada ka paroolide hashide väljaselgitamiseks.

Kuidas luua tugev parool?

Ükskõik kui hea on teie mälu või teie paroolihaldur, hea parooli loomise ebaõnnestumine toob kaasa soovimatuid tagajärgi. Nagu me selles artiklis arutasime, suudavad paroolide murdmise tööriistad nõrku paroole dešifreerida päevade, kui mitte tundidega. Seepärast tunneme kohustust tuletada meelde mõned peamised nõuanded tugeva parooli koostamiseks:

- Pikkus. Nagu sageli, on pikkus kõige olulisem tegur.

- Kombineeri tähti, numbreid ja erimärke. See suurendab oluliselt võimalike kombinatsioonide arvu.

- Ärge kasutage uuesti. Isegi kui teie salasõna on teoreetiliselt tugev, muudab selle taaskasutamine teid haavatavaks.

- Vältige kergesti mõistetavaid fraase. Sõna, mis on sõnaraamatus, teie lemmiklooma kaelarihmas või teie numbrimärgil, on suur EI.

Kui soovid rohkem teada saada heade paroolide loomisest, vaata meie artiklit “Kuidas luua tugev parool”. Võite proovida ka meie parooligeneraatorit, mis aitab teil välja töötada turvalisi paroole.

Kui te ei tunne end piisavalt kindlalt mitme tugeva parooli loomisel, ei lase teil selle pärast enam kunagi muretseda, kui kasutate paroolihaldurit, näiteks NordPassi. NordPass genereerib vankumatuid paroole ja kasutab sõjalise taseme krüpteerimist!

Kas paroolide murdmine on ebaseaduslik?

Sellele ei ole selget vastust. Esiteks on kõik ülalkirjeldatud paroolide murdmise vahendid täiesti seaduslikud. Seda seetõttu, et nad mängivad olulist rolli haavatavuste kontrollimisel ja võivad aidata ka kadunud salasõna taastada. Veelgi enam, sellised tööriistad aitavad õiguskaitseorganitel võidelda kuritegevuse vastu. Nii et nagu see sageli on, võib paroolide kräkkimine aidata nii head kui ka halba asja.

Mis puutub paroolide murdmisse kui tegevusse, siis see sõltub kahest tegurist. Esiteks, häkkeril ei ole volitusi, et pääseda ligi nendele konkreetsetele andmetele. Teiseks, eesmärk on andmeid varastada, kahjustada või muul viisil väärkasutada. Isegi kui esineb ainult üks neist teguritest, saab häkker tõenäoliselt karistuse, mis ulatub trahvist kuni mitmeaastase vangistuseni.

Kokkuvõtteks, kui ei ole olemas vikapalka, kokkulepet tungimistesti tegemiseks ja taotlust aidata taastada kadunud parool, siis on kräkkimine ebaseaduslik.

Alumine rida

Paroolide murdmine on lihtsam, kui enamik kasutajaid arvab. On olemas palju tasuta tööriistu ja mõned neist on piisavalt lihtsad isegi algajale kräkkerile. Samuti on rohkem kui üks paroolide murdmise tehnika, mida proovida. Alustades lihtsast brute force rünnakust ja liikudes edasi keerukate meetoditeni, mis kombineerivad erinevaid tehnikaid, areneb paroolide murdmine iga päev.

Parim kaitse salasõna murdmise vastu on tugeva salasõna kasutamine. Kasutades piisavalt sümboleid ja erinevaid sümboleid, tagab see, et isegi kõige kiirem arvuti ei suuda teie kontot eluajal murda. Ja kuna mitme tugeva parooli meeldejätmine on ebatõenäoline, on parim valik usaldusväärse paroolihalduri kasutamine. Kahefaktoriline autentimine on ikka veel igale häkkerile tülikas, nii et sõrme- või näotuvastuse lisamine hoiab teie andmed turvaliselt, vähemalt lähitulevikus.